Mi a tórusz és hogyan kell használni. Hogyan működik a Tor

A TOR egy bizonyos módon konfigurált böngésző, amely garantálja az internethasználat anonimitását. Az "inkognitómódot" a forgalom titkosításával és a szervereken keresztüli továbbításával érik el. A böngésző használatával elrejtheti a felhasználó személyazonosságát, és megvédheti a webes kapcsolatokat a különböző típusú felügyeletektől. Egy további TOR opció az internetes blokkolás megkerülése. Ismerkedjünk meg a böngésző képességeivel és jellemzőivel.

TOR - mi ez, a technológia előnyei és hátrányai

A TOR a Mozilla Firefox és a szoftver modern verziójának tandemje, amely a magánéletre helyezi a hangsúlyt. A program ingyenes, lehetővé teszi a cenzúra hatékony megkerülését a hálózaton. A böngészőhálózat számos, világszerte szétszórt szerverből áll, amelyeket önkéntesek működtetnek.

Az anonimitást három ismétlőhöz való csatlakozás biztosítja, amelyek mindegyike titkosított. Ennek eredményeképpen lehetetlenné válik az információnak a címzettől a feladóhoz való mozgásától számított út kiszámítása.

A TOR használatakor más IP -címet használnak, amely gyakran egy másik országhoz tartozik. Ebben az esetben az IP -cím el van rejtve a felhasználó által felkeresett webhelyek elől. További biztonsági intézkedés a látogatott webhelyek titkosítása illetéktelen személyektől, akik el tudják fogni a forgalmat.

Ez nullára csökkenti az online megfigyelés kockázatát. A TOR lehetővé teszi az internetes szűrők megkerülését is. Azok a webhelyek és erőforrások, amelyek korábban nem voltak elérhetők a belső blokkolás miatt, elérhetővé válnak a felhasználó számára.

A használat előnyei:

- védelem a felügyelet ellen, amely veszélyt jelenthet a magánéletre;

- a felhasználó számára beépített nyomkövető rendszerek hiánya;

- a rendszer egyszerűsége, még egy tapasztalatlan felhasználó is könnyen megbirkózik a programmal;

- a technológia nem részesül a felhasználói adatokból;

- a böngészőt sok biztonsági szakértő ajánlja;

- a program dinamizmusa - futtathatja bármilyen típusú médiáról, beleértve a hordozhatót is;

- a böngésző letilt minden hálózati funkciót, amely veszélyeztetheti a biztonságot.

A TOR használata nem hiánytalan. A fő az alacsony letöltési sebesség. Ugyanakkor a felhasználó korlátozott néhány erőforrás összes funkciójának felhasználási lehetőségeiben.

Letöltési és telepítési folyamat

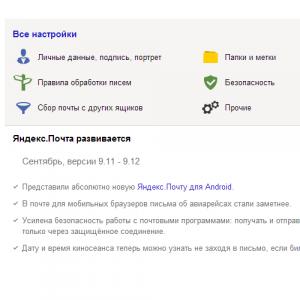

Először el kell mennie a Tor Browser hivatalos webhelyére -. Kattintson a "letöltés" gombra, majd megjelenik egy táblázat a különböző verziókról. Válassza ki a megfelelőt, és folytassa a letöltést. Ha az oldal nem érhető el az Ön számára, akkor kérési levelet küldhet a címre [e -mail védett] Adja meg a kívánt verziót, majd kap egy letöltési linket, amely nem lesz letiltva.

A Tor használata nem igényel szabványos telepítési eljárást. Csak ki kell csomagolnia a böngészőt egy számítógépen, és onnan kell elindítania. Ha továbbra is telepíteni szeretné a Tor alkalmazást, kövesse az alábbi lépéseket:

- lépjen a "letöltések" mappába;

- nyissa meg a fájlt, válassza ki a kívánt telepítési nyelvet;

- válassza ki a program telepítési mappáját;

- nyomja meg az "ok" és a "kész" gombot.

Telepítés befejezve. Az asztalon megjelenik egy parancsikon.

Hogyan állítsuk be a TOR -t személyes munkára?

Az első indításkor a program megkérdezi a kiválasztandó kapcsolat típusát. A TOR kétféle csatlakozást kínál:

- közvetlen kapcsolat - korlátlan hozzáféréssel kell választani a hálózathoz, azokban az országokban, ahol a böngészőt nem tiltja a törvény, a program használatát nem ellenőrzik a megfelelő szolgáltatások;

- korlátozott kapcsolat - akkor kell kiválasztani, ha a hálózathoz való hozzáférés korlátozott, azokban az országokban, ahol a böngésző használata blokkolt vagy tiltott.

Az első esetben futtatnia kell a programot, és ki kell választania a "kapcsolat" részt. Ezt követően elérhetővé válik a böngésző.

A második esetben szükség van a TOR hidak további titkosítására. Kiválasztjuk a "korlátozott hozzáférés" lehetőséget, és megnyomjuk a "beállítások" gombot. Most térjünk át a hidak beállítására. A megnyíló ablakban válassza a "Csatlakozás előre meghatározott hidakhoz" részt. Ezután a program megkérdezi, hogy szüksége van -e proxyra a hálózathoz való hozzáférés biztosításához. Kiválasztjuk a "nem" paramétert. Ezután kattintson a "csatlakozás" gombra.

Alternatív megoldás, ha maga választja a hidakat. Ezt a módszert ritkán használják, így minimális annak a valószínűsége, hogy letiltják. A felhasználónak fel kell mennie a Tor Project webhelyére, és meg kell kérnie a meglévő hidak címét. Ezután már csak az utasításokat kell követnie.

Miután megkapta az információkat, személyesen beírhatja a hidak címét a beállításokban, és használhatja a böngészőt.

Használati jellemzők

A TOR használata nagyon egyszerű. Ez egy klasszikus böngésző, amelynek egy fontos jellemzője van - az adatvédelmi mód. A felügyelet fenyegetése nélkül is felkeresheti az érdekes erőforrásokat és webhelyeket. Kérdések merülhetnek fel, ha például olyan országba utazik, ahol a TOR használata tilos. Ebben az esetben kövesse az alábbi lépéseket:

- lépjen a böngésző menüjébe;

- válassza ki a kapcsolat beállításait;

- módosítsa az internethez való csatlakozás módját (lásd a fenti, korlátozott kapcsolatokról szóló részt);

- a beállítások elvégzése után kattintson az "ok" gombra, és indítsa újra a programot.

A technológia használatakor érdemes megjegyezni, hogy a hálózati tevékenység csak a TOR böngészőn belül lesz védett. A program nem védi az online felhasználói tevékenységeket. A TOR felkeresésekor a műveletek előzményei csak a program használatakor érhetők el. Amint kilép, az előzmények automatikusan törlődnek anélkül, hogy a számítógép merevlemezére mentenék.

Annak ellenőrzéséhez, hogy a böngésző aktív -e, látogasson el a fejlesztő webhelyére - https://check.torproject.org/. A program használatakor új személyiségeket hozhat létre. Ezt a beállítások menüben teheti meg. Ebben az esetben a böngésző új reléket választ ki, amelyek anonimitást biztosítanak.

A hálózat használatakor úgy fog kinézni, mintha egy másik IP -címmel jelentkezett volna be az internetre. További biztonsági intézkedés a NoScript opció. Alapértelmezés szerint nem aktív, de engedélyezhető.

Tevékenységeinek célja, hogy megvédje a felhasználót a szkripteken keresztül történő adatszivárgástól, és megvédje a potenciálisan rosszindulatú webhelyektől. Az aktiváláshoz meg kell nyomnia a jellegzetes ikont, amely a főmenü gombjától balra található.

A megfelelő működéshez a böngészőt szisztematikusan frissíteni kell. A felhasználó értesítéseket kap erről, de időnként Önnek kell ellenőriznie elérhetőségét. Ezt a menü "Frissítések keresése" szakaszában teheti meg.

Milyen célokra használja a Tor Browser -t? Írd meg kommentben!

Ha nagyobb névtelenséget szeretne elérni az interneten, és nem kell újra és újra VPN -t beállítania, töltse le a Tor nevű böngészőt. Ez a böngésző a Mozilla Firefox módosítása, számos beépített funkcióval rendelkezik a proxyszerver létrehozásához, az anonimitás fokozásához, valamint különféle beállítási tippek. Az első indításkor Tor megkéri, hogy konfigurálja a kapcsolatot a hálózat további eléréséhez. A szokásos internetes tartózkodása gyakorlatilag nem változik, azonban a kapcsolat kissé lassú lesz, a helykérés le van tiltva, ami azt jelenti, hogy az összes keresési paraméter visszaáll: nem fogja látni a leglátogatottabb webhelyeket, vagy a reklámból táplálkozik, ez lelassíthatja az internetes böngészést is. Természetesen az apró kellemetlenségekért cserébe teljes anonimitást és hozzáférést kap minden információhoz vagy webhelyhez.

Töltse le a böngészőt a hivatalos webhelyről, ha még nem tette meg. Kövesse a http://tor-browser.ru linket, és válassza ki a letöltési módot. Ugyanezen az oldalon adományozhat a projektre. A böngésző mentése után megjelenik a „Tor Browser” mappa, és ott vagy az asztalon megtalálja a „Start Tor Browser” fájlt.

Kattintson a „Beállítások megnyitása” gombra a beállítások módosításához.

- „Az internetszolgáltatóm blokkolja a hozzáférést a Torhoz” egy beállítás azoknak, akik értenek a hálózathoz. A rendszer kéri, hogy írja be manuálisan a hidakat az ISP blokk megkerüléséhez. Valójában ez a fajta blokkolás ritka.

- A második pont a saját proxyt jelenti az internethez való névtelen hozzáféréshez. Be kell állítania a portot és a fiókot.

- „A tűzfal csak bizonyos portokhoz való csatlakozást tesz lehetővé” - ismétlem, gyakran sok portot bezár az internetszolgáltató, és nem tud csatlakozni hozzájuk. Itt megtudhatja, hogy mely portok vannak nyitva az Ön számára, és adja meg itt.

- A böngészőben az uralkodó nyelv az angol, hogy senki ne ismerje fel a régiót.

- A második pont az elsőből következik: a régió nincs feltüntetve, ami azt jelenti, hogy nincs intelligens oldalak kiválasztása a keresésben.

- Nincs hirdetési vagy marketingkövetés az Ön számára.

Jobb, ha azonnal tudja, melyik webhelyre van szüksége.

Ha rákattint, az IP -címek és az országok a jobb oldalon jelennek meg. A bal oldalon található a beállítások panel.

- „Új személyiség” - visszaállítja az összes korábban beállított paramétert, és újra megnyitja a böngészőt.

- Az „Új lánc ehhez a webhelyhez” elem megváltoztatja a jobb oldali IP -címeket.

Szükség lehet biztonsági és Tor -beállításokra. A böngésző beállításai ugyanahhoz az ablakhoz vezetnek, amelyet az elején láttunk: ott konfigurálhatja a proxyt és megadhatja a nyitott portokat.

Most nem kell VPN -t beállítania magának, hanem használja a Tor böngészőt, amikor valóban szüksége van rá. A mindennapi használatra nem illik jól, mivel az oldalak betöltése hosszabb időt vesz igénybe, és nem a preferenciák szerint választja ki a keresést, de bizonyos helyzetekben nélkülözhetetlen marad.

Helló srácok. Ma megmutatom, hogyan kell telepíteni a Tor böngészőt, és megmutatom, hogyan kell használni, bár ott minden egyszerű. Tehát egy kis információ, ami úgymond bejön. Mi az a Tor? Ez egy névtelen hálózat, amely lehetővé teszi az oldalak megtekintését, a kommunikációt, de ugyanakkor azt is, hogy senki ne értse, honnan jött. Nos, vagyis névtelen leszel.

Helló srácok. Ma megmutatom, hogyan kell telepíteni a Tor böngészőt, és megmutatom, hogyan kell használni, bár ott minden egyszerű. Tehát egy kis információ, ami úgymond bejön. Mi az a Tor? Ez egy névtelen hálózat, amely lehetővé teszi az oldalak megtekintését, a kommunikációt, de ugyanakkor azt is, hogy senki ne értse, honnan jött. Nos, vagyis névtelen leszel.

Általánosságban elmondható, hogy a Tor -hálózat szerkezete ilyen, valóban komoly, a benne lévő adatok mind titkosítva vannak, és több szerveren keresztül továbbítják őket (ezeket csomópontoknak hívják). Az interneten mindenhol azt írják, hogy Tor lassú, de itt nem tudok mit mondani, valamiért normális, nálam nem szupergyors, de teknős sem.

Egyébként először is van egy képem, amin egy hagyma látható, tudod miért? Mivel a Tor hálózat így működik, hagyma elve, van még olyan is, hogy hagymairányítás. Három szervert használnak az adatok továbbítására, amelyek megtalálhatók a Tor böngészőben (ezt egyfajta szerverláncnak nevezik). Nos, az Ön forgalma háromszor titkosítva megy, és minden szerver csak egy védelmet távolíthat el. Vagyis a harmadik szerver eltávolítja az utolsó védelmet.

Ezt is leírom, vannak ilyen emberek, nos, nem teljesen normálisak, röviden, tudod, mit csinálnak? Azt írtam, hogy a forgalom titkosítva van, és három szerveren keresztül továbbítható. És már a harmadik szerveren visszafejtik, és elérhetővé válik a címzett számára, nos, átvitt értelemben. Nos, nem egészen normális emberek állítanak fel ilyen szervert otthon, úgymond felcsavarnak egy csomópontot, és átfésülik a rajta áthaladó forgalmat. Ez a csomópont biztosan az utolsó lesz valakinek. Nos, érted, igen, mi történik? Az utolsó csomópont, a forgalom már teljesen dekódolva van rajta, és le lehet szkennelni, nos, ott fésülni a saját céljaitok érdekében. Ezért nem javaslom, hogy adja meg felhasználónevét és jelszavát valahol a Tor böngészőben, nos, ott, például a VKontakte -on vagy más közösségi hálózatokon, mert elméletileg egyszerűen hülyén feltörhetnek

Rendben, hagyd abba a beszédet, térjünk a dolgokra. Hogyan telepíthetem a Tor böngészőt a számítógépre? Spakuha, itt minden egyszerű. Tehát először el kell mennie erre az oldalra:

Ott a lila letöltés gombra kell kattintania, ez a gomb:

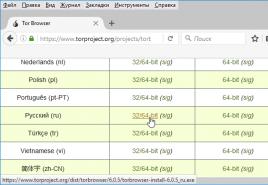

Csak ne feledje, hogy jobb, ha csak a stabil verziót (Stable Tor Browser) tölti le, ők elvileg az elsők. Csak hát vannak kísérleti verziók (Experimental Tor Browser), amelyekben lehetnek hibák, nem javaslom ennek a verziónak a letöltését

Ennyi, akkor a Tor böngésző telepítője elkezdi letölteni. Egyébként maga a böngésző is a Mozilla alapján készült, ami jó, mert a Mozilla nem eszik sok operatőrt, gyorsan működik, meg minden. Letöltöttem a Tor böngésző telepítőjét, futtasd:

Letöltöttem a Chrome -ban, egy másik böngészőben valami hasonló lesz. Akkor lesz egy biztonsági ablak, nos, van egy figyelmeztetés, röviden, kattintson ide Futtatás:

Egyébként lehet, hogy nem rendelkezik ezzel az ablakkal. Tehát akkor választhat nyelvet, és az orosz (orosz) nyelvet már ott kell kiválasztani:

Aztán lesz egy ablak, ahol ki lesz írva, hogy pontosan hova lesz telepítve a böngésző, tehát az asztalomra akarja tenni, hát legyen. Ha itt minden megfelel Önnek, kattintson a Telepítés gombra (vagy kattintson a Tallózás gombra a telepítés másik mappájának kiválasztásához):

Ennyi, akkor elindul a telepítés, gyorsan megy:

A telepítés végén két jelölőnégyzetet fog látni:

Az első szerintem érthető, a második pedig a Tor böngésző parancsikonjainak hozzáadása a start menühez és az asztalhoz. Ha gyorsbillentyűkre van szüksége, ne távolítsa el a pipa jelet. Általában a Kész gombra kattintunk, és ha nem távolította el az első pipát, akkor a Tor hálózati beállítások ablak azonnal elindul, ez az ablak:

Nos, erről a helyről, úgymond, beszéljünk részletesen. Tehát mit látunk ebben az ablakban? Van Connect gomb, van Configure gomb. A Csatlakozás gomb, ez a szokásos beállításokat használja, azaz nem vehet gőzfürdőt, hanem vegye és kattintson a Csatlakozás gombra, és várjon egy kicsit. A második gomb a Tor konfigurálására szolgál, és most megnyomom, hogy megmutassam, milyen beállítások vannak. Szóval megnyomtam és ez az ablak jelent meg:

Mit látunk itt? És látjuk itt, hogy megkérdezik tőlünk, hogy szolgáltatónk blokkolja -e a Tor -t? Vannak ilyen szokatlan szolgáltatók, akiknek nincs közük, és blokkolják a Tor -ot, vannak, akik még a torrentek sebességét is csökkentik, ezek a piték. Itt választom az Igen lehetőséget, hogy ismét megjelenjenek a további beállítások, ez az az ablak, amely akkor megnyílt:

Mit látunk itt? És látunk itt néhány hidat, és milyen hidak ezek? Ezek a hidak úgyszólván azok a szerverek, amelyeken keresztül a Tor működni fog, vagyis ezekből a szerverekből megy ki a Tor a hálózatába. De egy ilyen szerver, vagyis egy híd, csak egy lehet, csak a típusát választhatja. Ez nagyon jól működik, de a sebesség lehet lassabb, vagy nem, attól függően, hogy melyik hidat választja. Általában ezeket a hidakat, nos, vagyis szervereket, ismétlőknek nevezik. Ezeket manuálisan is megadhatja, miután először megkaptam őket a Tor weboldalán, nem emlékszem pontosan, hogy mi a webhely neve, de nem sok értelmét látom ennek, ha maga a Tor böngésző beállítása képes erre , Itt nem nyúltam semmihez, nem változtattam a szállításon, rákattintok a Tovább gombra ... Akkor lesz egy ilyen ablak:

Itt azt kérdezik tőlünk, hogy hogyan lépjünk az internetre, proxyn keresztül vagy sem? Nos, mit mondjak itt, itt meg kell adnia egy proxyt, ha az internet -hozzáférés keresztülmegy rajta. De a fenébe is, csak megadhatja a bal oldali proxyt (a lényeg, hogy legyen dolgozója), úgymond növelje névtelenségét! Általában itt az Igen lehetőséget választom, hogy megmutassam az ablakot, ahol a proxy be van írva, ez az:

De nem lépek be proxyba, nincs hülyén, de működik és ingyenes, akkor lusta vagyok keresni, mert nem olyan egyszerű ilyen proxyt találni. gombot, majd ott a Nem lehetőséget választottam, és rákattintottam a Csatlakozás gombra. Megkezdődött a Tor anonim hálózathoz való csatlakozás folyamata:

Ha minden rendben ment, nincsenek viccek és zűrzavarok, akkor maga a Tor böngésző megnyílik, így néz ki:

Nos, minden srác, gratulálok Önnek, a lényeg az, hogy megtette, vagyis telepítette a Tor böngészőt, és remélem, hogy ez Önnek is és nekem is működik! Vagy nem sikerült? Nos, srácok, ez azt jelenti, hogy valami baj történt, nem tudom pontosan mit, de személy szerint nem találtam jambeket a Tor böngészőben. Nem, nem azt mondom, hogy görbe keze van, valószínűleg csak víruskereső vagy tűzfal, ezért ellenőrizze ezt a pillanatot.

Tehát a Tor böngésző megnyílt, a kezdőoldal betöltődik. Először kattintson a Biztonsági beállítások megnyitása gombra (bár nem tudom, hogy lesz -e ilyen gombja, de rögtön a böngésző elindítása után kaptam):

Ekkor megjelenik az Adatvédelmi és biztonsági beállítások ablak:

Nos, itt nem javaslok semmit változtatni, kivéve, hogy a jobb névtelenség érdekében fel lehet fordítani a csúszkát, de őszintén szólva nem nyúltam hozzá. Ez az ablak a háromszögre kattintva is megnyitható:

Amint láthatja, ebben a menüben több hasznos elem található. Tehát létezik új személyiség, mi ez? Tudod mi az? Ez csak a Tor böngésző újraindítását jelenti, vagyis bezáródik, majd automatikusan megnyílik. Ez megváltoztatja az IP -címet a Tor böngészőben. A második pont az új Tor lánc ehhez az oldalhoz, ez az IP -cím megváltoztatása magában a böngészőben bezárás nélkül (ha jól értettem). Először azt hittem, hogy ez az aktuális nyitott lap IP -címének megváltoztatása, vagyis a webhely, elvégre oda van írva ehhez az oldalhoz, de ellenőriztem és rájöttem, hogy nem, ez megváltoztatja a Tor láncot a teljes böngészőt az összes lappal együtt. A harmadik pont az, hogy már tudja, mi az. A negyedik pont, vagyis a Tor hálózati beállításai, majd ott megváltoztathatja a relét, beállíthatja a proxyt és megadhatja az engedélyezett portokat. Megnyitottam a hálózati beállításokat, és két jelölőnégyzetet tettem oda (kicsit lejjebb), hogy az összes lehetőséget láthassa, úgymond itt, nézze meg:

Nos, az ötödik pont csak a frissítések ellenőrzése, egyébként azt tanácsolom, hogy ne hagyja figyelmen kívül.

Egy másik dolog, amit tanácsolok, hogy ne gyakran, de tudod, hogy nézd meg a Tor böngészőt. Elindítottad, ugye? Nos, a kezdőoldal megnyílik, és kattintson rá a Tor hálózati beállítások ellenőrzése gombra:

Ezt követően a következő oldalt kell látnia ezzel a gratulációval:

Ha láttad őt, akkor minden szuper, van egy csomó srácod

Egyébként egy ilyen ellenőrzés után, ha ismét megnyomja azt a háromszöget, nos, az íj ikonnal ellátott gombbal szemben, akkor látni fogja, hogy mely országokon keresztül működik a jelenlegi Tor lánc:

Úgy tűnik, hogy ezek az országok (vagyis a szerverek) rendszeresen változnak, de ha most változtatnia kell, akkor kattintson az Új személyiség lehetőségre, nos, elvileg már írtam erről fent

Azonban az egyetlen dolog, amit nem értettem, az, hogy a relé a szerverekhez tartozik -e? Nos, vagyis úgy értem, hogy a Tor hálózatnak három szervere van, tehát a relé rájuk is vonatkozik? Vagyis itt létrehoztam egy kapcsolatot egy relén keresztül, és látom, hogy mi történik így: relé> szerver 1> szerver 2, és nem látom a harmadikat. Tehát a relé benne van a teljes szerverszámban, úgymond az első háromban? Tehát kikapcsoltam a relét, rákattintottam az Új identitás gombra, a böngésző újraindult, majd rákattintottam a Tor Tor beállítások ellenőrzése gombra, és ezt láttam:

Vagyis, ahogy gondoltam, ha bekapcsolja a relét, akkor úgymond az első szerver szerepét tölti be

Szóval, mit akarok még mondani. Tehát amikor rákattintott a Check Tor hálózati beállítások elemre, akkor az összes óceánt, mindent egy csokorba sorolja, és így még mindig lesz valami lent, ahol láthatja a kimeneti csomópontra (szerverre) vonatkozó információkat, és ehhez az Atlaszra kell kattintani:

Egyébként mi ez? Nos, itt megtudhatja a csomópont országát, úgy tűnik, hogy a szerver sebességét is megtudhatja .. Általában az ilyen infa, úgymond, nem különösebben érdekes, de mégis .. Általában ez az oldal, amely megnyílik, ha rákattint az Atlaszra:

Nos, többé -kevésbé rájött, hogyan kell használni a Tor böngészőt? Vagyis ez egy szokásos böngésző, de csak a Tor hálózaton keresztül csatlakozik az internethez. Magának a Tor -hálózatnak a beállításai kényelmesen elvégezhetők, minden teljesen világos, személy szerint nem hibáztam, a hálózat úgy működik, mint nem a leglassabb mobil internet, nos, ez én vagyok a sebesség szempontjából

Egyébként elmentem a 2ip webhelyre, és ezt az információt adta meg az IP -címemről:

Nos, vagyis, amint láthatja, nincs probléma az IP -cím cseréjével, és ahol a Proxy van írva, az is azt mondja, hogy a proxyt nem használják. De ne rohanjon örülni! A legtöbb esetben még a 2ip is meghatározza, hogy az IP -cím a Tor -hálózathoz tartozik. Csak kattintson a Meghatározás gombra a Proxyval szemben.

Szóval, akkor mit akarok még mondani. Tehát a Tor böngésző olyan folyamatok alatt fut, mint a tor.exe (mondhatni, a Tor hálózat elérésének fő modulja), az obfs4proxy.exe (ha nem tévedek, ő a felelős a továbbításért) és a firefox.exe (módosította a Mozillát, hogy együttműködjön a Tor hálózattal). Minden összetevő a Böngésző mappában van, a Mozilla -val együtt. Egyébként a Tor böngésző semmilyen módon nem ütközik a szokásos Mozillával, nos, hirtelen telepítve van.

Általában azt hiszem, meg kell mondanom, hogy valójában mi a Tor böngésző, vagyis hogyan működik. Tehát nézd, valójában minden egy kicsit egyszerűbb. Maga a Tor böngésző, akkor már megértette, hogy ez a Mozilla, nos, ez egy átdolgozott Mozilla, amelyben a valódi IP -cím bármilyen kiszivárogtatása kizárt. Nos, vagyis a biztonság erősen konfigurálva van, vannak speciális kiterjesztések is (mellesleg egyáltalán nem javaslom az érintést). De attól még egy közönséges Mozilla marad. A legfontosabb a tor.exe, ez a fájl megy a Tor hálózathoz. Amikor a Mozilla elindítja, úgymond egy proxy szervert hoz létre, amelyhez a Mozilla csatlakozik, majd mehet az internetre. Ezt a proxykiszolgálót más programok is használhatják, de működéséhez a Tor böngészőnek futnia kell, ez fontos. Ez a proxy itt egyébként a SOCKS proxy típusa. Általában ez a proxy:

Vagyis akár az Internet Explorer böngészőben is beállítható, és a Toron keresztül is az internetre kerül. Hogyan kell kérdezni? Nos, ez nagyon egyszerű: lépjen a Vezérlőpultra, ott megtalálja a Böngésző tulajdonságai ikont, indítsa el, majd lépjen a Kapcsolatok fülre, és kattintson a Hálózati beállítások gombra. Ezután jelölje be a Proxyszerver használata négyzetet, majd kattintson a Speciális gombra, és adja meg a proxyt a Zokni mezőben:

De előfordulhat, hogy a Tulajdonságok ablakban szüksége lesz: Internet (nos, amikor a Vezérlőpult Böngésző tulajdonságai ikonjára kattintott), ne kattintson a Hálózati beállítások gombra, hanem kattintson egyszerűen a Beállítások gombra (fent) aktív lesz számodra, ha van kapcsolatod a Telefonos kapcsolat és virtuális magánhálózatok konfigurálása mezőben! Hogy őszinte legyek, nem emlékszem, hogy milyen internetről van szó, régóta nem létezik, de csak azt tudom, hogy ez az internet típusa. Nos, röviden, srácok, szerintem rájönnek

Minden, az ilyen műveletek után, nos, amit fentebb írtam, majd ezt követően az Internet Explorer már dolgozni fog a névtelen Tor hálózaton keresztül. Szerinted minden ilyen egyszerű? Nem fiúk! Nem javaslom ezt, mert az Internet Explorer egy szokásos böngésző, amelyet nem élesítenek anonim munkához ugyanúgy, mint a Tor böngészőt. Érted? Mindezt csak példaként mondtam el. Ez a SOCKS proxy számos programra alkalmas, nem csak az Internet Exlorer számára. Nos, mindezt azért, hogy elmondjam egy jegyzeten

Ha érdekli, akkor megnézheti, hogy milyen bővítmények vannak a Tor böngészőben, ehhez el kell mennie erre a címre:

Nos, itt van az összes telepített bővítmény:

A Beállítások gombok megnyomásával megtekintheti magát a beállításokat, de itt van mit változtatni, csak akkor tanácsolom, ha biztos benne! Általában, mint látható, a Tor egy böngésző, vagyis ez a Mozilla, jól módosított, és csak egy csomó mechanizmust tartalmaz a névtelenség maximális szintjének biztosítására. Srácok, ez jó

Szóval, mit akarok még mondani. Letöltheti a Tor böngészőben, a sebesség lehet alacsony vagy elég magas, mint a Tor hálózat esetében, de itt a szerverekkel kell játszani, egyesek gyorsabbak, mások lassúak, ugyanez vonatkozik. Csak amikor elindítja a böngészőt, mindig van új szerver. Őszintén szólva nem tudom, hogy az átjátszó befolyásolja -e a sebességet, de ha logikailag, akkor igen, nem tudom, de úgy tűnik, hogy a sebességem alacsonyabb volt az egyik ismétlőn, magasabb a másikon .. Nos, ez így van ... vagy csak véletlen ... nem tudom biztosan ..

Még egyszer elmondom, hogy ha az anonimitás fontos számodra, akkor ne változtass semmit sem a Tor hálózati beállításain, sem magán a böngészőn!

Amikor elindítja a Tor böngészőt, ez a kis ablak jelenik meg:

Ott rákattinthat a Beállítások megnyitása gombra, és konfigurálhatja a kapcsolatot a Tor -hálózattal, nos, ez a relé és a proxy beállításait jelenti. Egyébként, ha ismétlőt választ, akkor azt tanácsolom, hogy elvileg pontosan az obfs4 -et válassza, ahogy az alapértelmezés szerint tanácsolt. Bár ezek a beállítások már elérhetők a Tor böngésző futásával, elegendő csak a hagyma ikon melletti háromszögre kattintani:

Nos, srácok, minden úgy tűnik? Csak nem tudom, hogy mindent leírtam -e, de minden úgy tűnik. A Tor böngésző elsajátításában nincs semmi nehézség, szerintem a beállításokkal sem lesz gond, könnyen használható, hibátlanul és akadozások nélkül stabilan működik. Nos, személy szerint nekem nem volt olyanom, hogy ne működjön. És mellesleg nem tudom, miért mondják róla, hogy rettenetesen gátolt, nekem biztosan nem reaktív, de akkor is használhatod

Nem tudom, kell -e vagy sem, érdekes vagy sem, de megírom. Tudod, hogyan kell országot váltani Torban? Nos, talán tudja, talán nem, de a Tor böngészőben ezt nem olyan egyszerű megtenni, mert nincs ilyen beépített funkció (úgy tűnik, hogy a régi verzióban volt). Manuálisan kell szerkesztenie a torrc konfigurációs fájlt. Általánosságban leírom, hogyan kell ezt csinálni, azt hiszem, hogy minden sikerülni fog, személyesen magam is ellenőriztem, igen, lehetséges, hogy országot kell váltani, de viccel.

Majdnem elfelejtettem a legfontosabb dolgot, amit írnom kell neked, a torrc fájl szerkesztése előtt be kell zárnod a Tor böngészőt! A trükk az, hogy az új beállítás, nos, amit bevezetünk, leütheti. És amikor már elindítja a böngészőt a kiválasztott országgal, akkor nem kell semmit jól konfigurálnia a Tor hálózat szempontjából, különben a manuálisan beállított beállítás elveszhet!

Tehát mit kell tenni az ország megváltoztatásához a Tor böngészőben? Tehát először meg kell nyitnia a torrc fájlt, nem tudom, hová telepíti a Tor böngészőt, de az asztalomra telepítették, így a torrc fájl elérési útja itt található:

C: \ Users \ VirtMachine \ Desktop \ Tor Browser \ Browser \ TorBrowser \ Data \ Tor

Az útvonalon ott van a VirtMachine szó, ez csak a számítógép neve, vagyis a fiók. Lehet, hogy egy másik helyen tartózkodik, de mindenesetre a legfontosabb a belső út, hogy úgy mondjam, újra írok, itt van:

\ Tor Browser \ Browser \ TorBrowser \ Data \ Tor

A torrc fájl a Tor mappában található. Szóval, rendben, megoldották. Most meg kell nyitnia, kattintson duplán rá, megjelenik egy programválasztó párbeszédpanel, itt ki kell választania a Jegyzettömböt, és kattintson az OK gombra:

A következő fájl nyílik meg:

Ez a fájl már tartalmazza az általam beállított beállításokat. Nos, itt vannak azok a beállítások, amelyek a Tor hálózat beállítása ablakban vannak megadva, ahol a relé és a proxy van kiválasztva. Látod azokat a sorokat, amelyek Bridge obfs4 -el kezdődnek? Nos, ezek a váltócsapatok, hogy úgy mondjam. Végül is a torrc fájl a Tor hálózat konfigurációs fájlja, és erre a fájlra van szükség a tor.exe modulhoz, érted? Nos, ott, lent, ha még mindig csavarja az egérrel, akkor valami ilyesmi lesz:

Ez az ismétlőkre is vonatkozik, 1 az, hogy használja őket, és a 0 nem használható, minden logikus. Ezek a csapatok, remélem rájöttek. Akkor most mit kell tennie? És most hozzá kell adnia egy parancsot, amely beállítja a célszerver (vagy célcsomópont) országát. Nagyjából az ország megváltoztatásához ezt a parancsot kell hozzáadnia a fájl végéhez:

ExitNodes (országkód)

Ahol az országkód található, ott meg kell adnia az országot, nos, például RU, BY, UA stb. Őszintén szólva nem ismerem ezeket a kódokat, de ha valóban szüksége van rá, akkor ezek az információk kereshetők az interneten, nem hiszem, hogy ez probléma. Általában például megkérdezem a VT -t, azaz Oroszországot, ebben az esetben itt a parancs, regisztrálnia kell:

Ezt írjuk a fájl végére:

Ezután zárja be a fájlt, mentse a módosításokat. Na, érts egy kicsit? Ezután elindítja a Tor böngészőt, és már véglegesen abban az országban lesz, amelynek kódját megadta a parancsban. De a probléma az, hogy amikor elindítja a Tor böngészőt, akkor felveszi a parancsot az országkóddal, és minden jól fog működni, de a torrc fájlban NINCS parancs, nem fog eltűnni. Ezért legközelebb újra manuálisan kell beállítania a parancsot, ez olyan szerencsejáték! Elfelejtettem valamit, és nem írtam, hogy több országot is beállíthat, de több, például:

ExitNodes (RU), (UA), (BY)

Ebben az esetben a kimenő szerverek a megadott országok IP -címei lesznek. De van még egy parancs, ennek az ellenkezője, éppen ellenkezőleg, tiltja a megadott országok IP -címét. Ez a parancs:

ExcludeExitNodes (VT)

Amint látja, megtiltottam a kimenő szervereknek az orosz IP -címet. Itt több országot is megadhat vesszővel elválasztva. És hozzá kell adni a fájlhoz.

Általában ezek a srácok, kár, hogy a torrc fájlból származó parancsok eltűnnek, miután a Tor böngésző felvette őket. Ez azért van, mert az ilyen parancsok nem része a Tor böngésző funkcióinak! De azt hiszem, ez nem olyan szörnyű ízület. Bár a vidám annyira nem

De általánosságban elmondható, hogy valahogy összezavarodhat ezzel a Tor böngészővel és a torrc fájllal, lehet, hogy talál valami további működési módot, nos, hogy a parancsok ne törlődjenek. Másolatot készíthet egy fájlról, mint pl.

Általában sok parancs létezik a torrc konfigurációs fájlhoz, de nem mindig könnyű kezelni őket. Általában, srácok, itt egy link a csapatokkal (ez a hivatalos oldal):

Nos, sok hasznos információ, érdekes parancs található, általában, ha érdekel, akkor nézd meg

Személy szerint azt tanácsolom, hogy csak a relékkel használja a Tor böngészőt, mert nincs sok különbség, mi van velük, mi anélkül, nos, a sebesség szempontjából, de a relék, úgymond, növelik az anonimitást. Itt egy pillanat.

És én is szeretnék írni valamit, csak nem mindenki tud róla. A Tor -kiszolgálók nemcsak azok, akik kifejezetten foglalkoznak ezzel, vagyis a Tor -hálózat támogatására speciálisan létrehozott szerverek, hanem a hétköznapi felhasználók is. Hogy hogyan csinálják, nem tudom biztosan, ezért nem mondok semmit. De mit csinálnak, mit gondolnak? Ezt a forgalom ellenőrzése érdekében teszik! Ha a szerver az utolsó, akkor az azt követő forgalom nincs titkosítva, ami azt jelenti, hogy megtekintheti! Így minden lehetségesből megpróbálják kideríteni a bejelentkezéseket és a jelszavakat. De ez így van, nos, úgy tűnik, nincs sok ilyen szerver, de jobb, ha nem kockáztatunk, és nem megyünk sehova a Tor böngészőben, nos, vagyis ne írjuk be felhasználónevünket és jelszavunkat. Ez csak a tanácsom srácok

Általánosságban mit mondjak, nos, úgymond, milyen következtetést lehet levonni? Megpróbálom röviden. A Tor böngésző menő, valamikor az az ötletem támadt, hogy csak Toron keresztül használom az internetet, még filmeket is sikerült letöltenem rajta keresztül, de a fenébe is, ez még mindig lassú a normál internethez képest. Igen, és nem biztonságos rajta keresztül a személyes leveleit használni, menjen oda néhány webhelyre, nos, elvileg már írtam erről. Szóval röviden, ezek a dolgok srácok.

Nos, srácok, ennyi, úgy tűnik, mindent leírtam, vagy nem mindent, de igyekeztem a lehető legtöbb információt írni, csak a fiú fáradt. Ha valami nincs rendben, akkor sajnálom, de remélem, hogy minden így van, és itt minden világos. Sok sikert az életben, és hogy minden rendben legyen veled.

08.12.2016- Fordítás

A Tor egy anonimitási eszköz, amelyet a magánéletre törekvő és a cenzúrával küzdő emberek használnak az interneten. Idővel Tor nagyon -nagyon jó lett a munkájában. Ezért a hálózat biztonsága, stabilitása és sebessége kritikus fontosságú azok számára, akik támaszkodnak rá.

De hogyan működik Tor a motorháztető alatt? Ebben a cikkben elmerülünk a hálózaton használt struktúrában és protokollokban, hogy közelebbről megismerhessük a Tor működését.

Tor rövid története

A hagymairányítás fogalmát (ezt a nevet később kifejtjük) először 1995 -ben javasolták. Először ezeket a tanulmányokat a Tengerészeti Kutatási Minisztérium finanszírozta, majd 1997 -ben a DARPA csatlakozott a projekthez. Azóta a Tor projektet különböző szponzorok finanszírozták, és nem is olyan régen a projekt adományozási kampányt nyert a reddit -en.A Tor szoftver jelenlegi verziója 2003 októberében jelent meg, és ez volt a hagymairányító szoftver 3. generációja. Az ötlete az, hogy a forgalmat titkosított rétegekbe csomagoljuk (mint egy hagyma), hogy megvédjük a feladó és a címzett adatait és névtelenségét.

Tor alapjai

A történelem rendezésével - térjünk le a munka elveire. A legmagasabb szinten a Tor úgy működik, hogy továbbítja a számítógép kapcsolatát a célszámítógépekhez (például a google.com) több közvetítő számítógépen vagy relén keresztül.

A csomag elérési útja: védőcsomópont, köztes csomópont, kilépési csomópont, célállomás

Most (2015. február) körülbelül 6000 útválasztó vesz részt a forgalom továbbításában a Tor hálózaton. A világ minden táján találhatók, és önkéntesek működtetik őket, akik beleegyeznek abba, hogy adnak némi forgalmat egy jó cél érdekében. Fontos, hogy a legtöbb csomópont nem rendelkezik semmilyen speciális hardverrel vagy kiegészítő szoftverrel - mindegyik csomópontként működő Tor szoftverrel fut.

A Tor hálózat sebessége és névtelensége a csomópontok számától függ - minél több, annál jobb! És ez érthető is, hiszen egy csomópont forgalma korlátozott. Minél több csomópont van kiválasztva, annál nehezebb követni a felhasználót.

A csomópontok típusai

Alapértelmezés szerint a Tor 3 csomóponton keresztül továbbítja a forgalmat. Mindegyiknek megvan a maga szerepe (ezeket később részletesen elemezzük).

Ügyfél, biztonsági csomópont, köztes csomópont, kilépési csomópont, cél

Belépés vagy megfigyelő csomópont - a hálózatba való belépés pontja. A bemeneti csomópontokat azok közül választják ki, amelyek hosszú ideig működnek, és stabilnak és nagy sebességűnek bizonyultak.

Középső csomópont - forgalmat továbbít a biztonsági őrektől a hétvégékig. Ennek következtében az előbbiek semmit sem tudnak az utóbbiakról.

A kilépési csomópont egy kilépési pont a hálózatból, amely forgalmat küld az ügyfélnek szükséges helyre.

Az őrszem vagy az átmeneti csomópont indításának általában biztonságos módja egy virtuális szerver (DigitalOcean, EC2) - ebben az esetben a kiszolgáló üzemeltetői csak titkosított forgalmat látnak.

De a kilépő csomópontok üzemeltetőinek különleges felelőssége van. Mivel forgalmat küldenek a rendeltetési helyükre, a Toron keresztül végrehajtott illegális tevékenységek a kimeneti csomóponthoz kötődnek. Ez pedig rendőrségi rajtaütésekhez, illegális tevékenységekről szóló értesítésekhez és egyéb dolgokhoz vezethet.

Ismerje meg a kilépő csomópont kezelőjét - köszönöm neki. Megérdemli.

Mi köze az íjhoz?

Miután kitaláltuk a kapcsolatok útvonalát a csomópontokon keresztül, feltesszük magunknak a kérdést - hogyan bízhatunk bennük? Hogyan lehet biztos abban, hogy nem törnek bele a kapcsolatba, és nem vonják ki belőle az összes adatot? Röviden, nem kell bíznunk bennük!A Tor hálózatot úgy tervezték, hogy a csomópontok minimális bizalommal kezelhetők legyenek. Ezt titkosítással érik el.

És mi van az izzókkal? Nézzük meg, hogyan működik a titkosítás, amikor ügyfélkapcsolatot létesítünk a Tor hálózaton.

Az ügyfél titkosítja az adatokat, hogy csak a kimeneti csomópont tudja visszafejteni azokat.

Ezeket az adatokat ezután újra titkosítják, hogy csak a köztes csomópont tudja visszafejteni.

És akkor ezeket az adatokat ismét titkosítják, hogy csak az őrszem csomópontja tudja visszafejteni.

Kiderült, hogy az eredeti adatokat titkosítási rétegekbe csomagoltuk - mint egy hagymát. Ennek eredményeként minden csomópont csak a szükséges információkkal rendelkezik - honnan származnak a titkosított adatok, és hová kell küldeni. Ez a titkosítás mindenki számára hasznos - az ügyfélforgalom nincs nyitva, és a csomópontok nem felelősek az átvitt adatok tartalmáért.

Megjegyzés: A kimeneti csomópontok láthatják az eredeti adatokat, mert el kell küldeniük őket a rendeltetési helyre. Ezért értékes információkat nyerhetnek ki a forgalomból, amelyeket világos szövegben továbbítanak HTTP és FTP protokollon keresztül!

Csomópontok és hidak: probléma a csomópontokkal

A Tor kliens elindítása után meg kell szereznie az összes bemeneti, köztes és kimeneti csomópont listáját. És ez a lista nem titok - később elmondom, hogyan terjed (a dokumentációban maga keresheti meg a „konszenzus” szót). A lista nyilvánossága szükséges, de van benne probléma.Ennek megértéséhez tegyük fel, hogy támadó vagyunk, és tegyük fel magunknak a kérdést: Mit tenne az Autoritárius Kormány (AP)? Ha így gondolkodunk, megérthetjük, miért működik Tor így.

Tehát mit tenne az AP? A cenzúra komoly, és a Tor lehetővé teszi annak kijátszását, ezért az AP szeretné megakadályozni a felhasználók hozzáférését a Torhoz. Ennek két módja van:

- letiltja a Torból kijelentkező felhasználókat;

- letiltja a Tor -ba bejelentkező felhasználókat.

Az első lehetséges, és az útválasztó vagy a webhely tulajdonosának szabad választása. Csak le kell töltenie a Tor kilépési csomópontok listáját, és blokkolnia kell az összes forgalmat. Ez rossz lenne, de Tor nem tehet ellene.

A második lehetőség komolyan rosszabb. A Torból kijelentkező felhasználók letiltása megakadályozhatja őket abban, hogy meglátogassanak egy bizonyos szolgáltatást, és az összes bejövő felhasználó letiltása megakadályozza, hogy bármely webhelyre eljussanak - a Tor használhatatlan lesz azon felhasználók számára, akik már szenvednek a cenzúrától, aminek következtében megfordultak ehhez a szolgáltatáshoz. És ha csak csomópontok lennének Torban, ez lehetséges lenne, mivel az AP letöltheti az őrszemcsomópontok listáját, és blokkolhatja a forgalmat.

Jó, hogy a Tor fejlesztői elgondolkodtak ezen, és ügyes megoldást találtak a problémára. Ismerje meg a hidakat.

Hidak

A hidak alapvetően publikálatlan csomópontok. A cenzúra fala mögött rekedt felhasználók használhatják őket a Tor hálózat eléréséhez. De ha nem teszik közzé, honnan tudják a felhasználók, hogy hol keressék őket? Szükség van -e speciális listára? Beszéljünk róla később, de röviden, igen - van egy lista a hidakról, amelyeken a projektfejlesztők dolgoznak.Csak nem nyilvános. Ehelyett a felhasználók kaphatnak egy kis listát a hidakról, amelyekkel csatlakozhatnak a hálózat többi részéhez. Ez a lista, a BridgeDB, egyszerre csak néhány hidat ad a felhasználóknak. Ez ésszerű, mivel nincs szükségük sok hidra egyszerre.

Több hídon keresztül történő kibocsátással megakadályozható, hogy az autoriter kormány blokkolja a hálózatot. Természetesen az új csomópontokra vonatkozó információkat fogadva blokkolhatja azokat is, de vajon megtalálja -e valaki az összes hidat?

Felfedezheti valaki az összes hidat

A hidak listája nagyon titkos. Ha az AP megkapja ezt a listát, teljesen blokkolhatja a Tor -t. Ezért a hálózat tervezői megvizsgálták az összes híd listájának megszerzésének lehetőségeit.Részletesen leírok két pontot ebből a listából, a 2. és a 6., mert ezekkel a módszerekkel sikerült hozzáférnem a hidakhoz. A 6. pontban a Tor -hidakat kereső kutatók a teljes IPv4 -teret szkennelték a ZMap portszkennerrel, és az összes híd 79-86% -át találták.

A második pont egy közbenső Tor csomópont elindítását jelenti, amely nyomon tudja követni a hozzá érkező kéréseket. A közbenső csomóponthoz csak őrszemek és hidak férnek hozzá - és ha a címző csomópont nem szerepel a csomópontok nyilvános listájában, akkor nyilvánvaló, hogy ez a csomópont egy híd. Ez komoly kihívást jelent a Tor vagy bármely más hálózat számára. Mivel a felhasználókban nem lehet megbízni, szükség van arra, hogy a hálózatot a lehető legnagyobb mértékben névtelenné és priváttá tegyék, ezért a hálózat így történik.

Konszenzus

Nézzük meg, hogyan működik a hálózat alacsonyabb szinten. Hogyan szerveződik, és hogyan lehet megtudni, hogy a hálózat mely csomópontjai aktívak. Már említettük, hogy a hálózaton található a csomópontok és a hidak listája. Beszéljünk arról, ki készíti ezeket a listákat.Minden Tor -ügyfél rögzített információkat tartalmaz 10 erős csomópontról, amelyeket megbízható önkéntesek tartanak fenn. Külön feladatuk van - az egész hálózat állapotának megfigyelése. Ezeket hívják könyvtárhatóságoknak (DA).

Világszerte vannak terjesztve, és felelősek az összes ismert Tor csomópont folyamatosan frissített listájának terjesztéséért. Kiválasztják, hogy melyik csomóponttal és mikor dolgozzanak.

Miért 10? Általában nem szabad páros számú bizottságot létrehozni, hogy a szavazás során ne forduljon elő döntetlen. A lényeg az, hogy 9 DA foglalkozik a csomópontok listájával, egy DA (Tonga) pedig a hidak listájával

DA lista

Konszenzus kialakítása

Tehát hogyan tartja a DA működőképesnek a hálózatot?Az összes csomópont állapotát a Consensus nevű frissített dokumentum tartalmazza. A DA támogatja, és óránként frissítik szavazással. Ez így működik:

- minden DA létrehoz egy listát az ismert csomópontokról;

- majd kiszámítja az összes többi adatot - hoszt jelzőket, forgalmi súlyokat stb.;

- elküldi az adatokat "állapotszavazásként" mindenki másnak;

- megkapja mindenki más szavazatát;

- egyesíti és aláírja az összes hang minden paraméterét;

- aláírt adatokat küld másoknak;

- a legtöbb DA -nak egyet kell értenie az adatokkal, és meg kell erősítenie, hogy konszenzus van;

- a konszenzust minden egyes DA közzéteszi.

A konszenzust HTTP -n keresztül teszik közzé, így mindenki letöltheti a legújabb verziót. Ön ellenőrizheti, ha letölti a konszenzust Toron keresztül vagy a tor26 kapun keresztül.

És mit jelent?

A konszenzus anatómiája

Csak a specifikáció elolvasása teszi ezt a dokumentumot kissé bonyolultá. Szeretem a vizuális ábrázolást, hogy megértsem a szerkezet működését. Ehhez készítettem egy corkami stílusú plakátot. És itt van a dokumentum (kattintható) grafikus ábrázolása.

Mi történik, ha a csomó rosszul esik

Amikor részletesen megvizsgáljuk a hálózat alapelveit, még nem érintettük a kimeneti csomópontok elveit. Ezek az utolsó láncszemek a Tor láncban, amelyek elérési utat biztosítanak a kliensről a szerverre. Ahogy adatokat küldenek a rendeltetési helyükre, úgy láthatják, mintha csak elhagyták volna a készüléket.Ez az átláthatóság nagy bizalmat jelent a kilépő csomópontokban, és általában felelősségteljesen viselkednek. De nem mindig. De mi történik, ha a kilépő csomópont kezelője úgy dönt, hogy a Tor felhasználók ellen fordul?

A szippantó tok

A Tor kilépési csomópontjai referenciaközeli példák a középen lévő emberre (MitM). Ez azt jelenti, hogy minden titkosítatlan kommunikációs protokoll (FTP, HTTP, SMTP) felügyelhető vele. Ezek pedig bejelentkezések és jelszavak, cookie -k, feltöltött és letöltött fájlok.

A kimenő csomópontok úgy látják a forgalmat, mintha az éppen elhagyta volna az eszközt.

A les az, hogy nem tehetünk ellene semmit (a titkosított protokollokon kívül). A szippantás, a passzív hálózat lehallgatása nem igényel aktív részvételt, így az egyetlen védekezés a probléma megértése és az érzékeny adatok titkosítás nélküli továbbítása.

De tegyük fel, hogy a kilépő csomópont kezelője úgy dönt, hogy nagymértékben károsítja a hálózatot. A hallgatás bolond dolga. Módosítsuk a forgalmat!

A maximumot szorítjuk

Emlékezzünk vissza, hogy a kilépő csomópont kezelője felelős azért, hogy az ügyfélről érkező és onnan érkező forgalom ne változzon. Ja persze…Lássuk, milyen módon változtathatja meg.

SSL MiTM és sslstrip

Az SSL tönkreteszi az összes málnát, amikor megpróbáljuk elcseszni a felhasználókat. Szerencsére a támadók számára sok webhely megvalósítási problémákkal rendelkezik, amelyek lehetővé teszik számunkra, hogy kényszerítsük a felhasználót a titkosítatlan kapcsolatokra. Ilyen például a HTTP -ről a HTTPS -re történő átirányítás, a HTTP -tartalom engedélyezése a HTTPS -webhelyeken stb.Az Sslstrip egy kényelmes eszköz a biztonsági rések kihasználására. Csak az összes kimenő forgalmat kell átengednünk rajta, és sok esetben kárt tudunk okozni a felhasználónak. Természetesen csak egy saját aláírású tanúsítványt használhatunk, és bepillanthatunk a gazdagépen keresztül vezető SSL forgalomba. Könnyen!

Adjunk hozzá böngészőket a BeEF -hez

Miután látta a forgalom részleteit, megkezdheti a szabotázst. Például a BeEF keretrendszer segítségével irányíthatja a böngészőket. Ezután használhatja a Metasploit "böngésző automatikus megnyitás" funkcióját, aminek következtében a gazda sérül, és parancsokat tudunk végrehajtani rajta. Megérkeztünk! ..Backdoor bináris fájlok

Tegyük fel, hogy bináris fájlokat töltünk le a csomópontunkon keresztül - szoftvert vagy annak frissítéseit. Előfordulhat, hogy a felhasználó nem is tudja, hogy a frissítések letöltése folyamatban van. Csak egy hátsó ajtót kell hozzáadnunk hozzájuk olyan eszközökkel, mint a The Backdoor Factory. Ezután a program végrehajtása után a hoszt veszélybe kerül. Megint jöttünk! ..Hogyan lehet elkapni Walter White -ot

Bár a legtöbb Tor kilépő csomópont tisztességesen viselkedik, nem ritka, hogy néhányuk destruktív módon viselkedik. Az összes támadás, amiről elméletileg beszéltünk, már megtörtént.Részben a fejlesztők elgondolkodtak ezen, és elővigyázatosságot dolgoztak ki a rossz kilépő csomópontokat használó ügyfelekkel szemben. Úgy működik, mint a zászló a BadExit nevű konszenzusban.

A rossz kilépési csomópontok elkapásának problémájának megoldásához egy okos kilépési rendszert fejlesztettek ki. Ez így működik: minden kimeneti csomóponthoz elindít egy Python modult, amely a bejelentkezésekkel, fájlok letöltésével stb. Foglalkozik. Munkájának eredményeit ezután rögzítik.

Az Exitmap a Stem könyvtár segítségével működik (amelyet úgy terveztek, hogy a Python Tor -jával dolgozzon), hogy segítsen összeállítani a vázlatokat minden kilépési csomóponthoz. Egyszerű, de hatékony.

Az Exitmap 2013 -ban jött létre a romlott izzók program részeként. A szerzők 65 kilépési csomópontot találtak a forgalom megváltoztatására. Kiderült, hogy bár ez nem katasztrófa (a működés idején körülbelül 1000 kimeneti csomópont volt), a probléma elég súlyos ahhoz, hogy nyomon lehessen követni a jogsértéseket. Ezért az exitmap működik és a mai napig támogatott.

Egy másik példában a kutató egyszerűen hamis bejelentkezési oldalt készített, és minden kilépési csomóponton keresztül bejelentkezett. Ezután megnézték a szerver HTTP -naplóit, például bejelentkezési kísérleteket. Sok webhely megpróbált behatolni a webhelyre a szerző által használt felhasználónévvel és jelszóval.

Ez a probléma nem csak Tor -ra jellemző.

Fontos megjegyezni, hogy ez nem csak Tor probléma. Elég sok csomópont van közted és a megnézni kívánt macska fotója között. Egyetlen ellenséges szándékú személy elegendő ahhoz, hogy sok kárt okozzon. A legjobb dolog itt az, ha lehetőség szerint erőltetni kell a titkosítást. Ha a forgalmat nem lehet felismerni, azt nem lehet könnyen megváltoztatni.És ne feledje, ez csak egy példa a rossz kezelői magatartásra, nem pedig a szokás. A kilépési csomópontok túlnyomó többsége nagyon komolyan veszi szerepét, és sok hálát érdemel minden kockázatért, amelyet az információ szabad áramlása érdekében vállalnak.

A cikk kizárólag a Tor böngésző (Tor) technológiájának megismerése céljából készült.

Az elmúlt években egyre többet hallottunk az internet korlátozásáról. A különböző országok kormányai megtiltják, hogy polgáraik hozzáférjenek a forrásokhoz, amelyek a képviselők véleménye szerint helytelen tartalmat tartalmaznak. Az üzemeltetők kénytelenek információt továbbítani a felhasználókról, és szó sincs névtelenségről az interneten. Ugyanakkor távolról sem mindig az, hogy az egyik vagy másik kormányzati hatóság döntésével letiltott webhelyek valóban tartalmaznak olyan anyagokat, amelyek árthatnak a felhasználóknak.

„A tiltott gyümölcs édes”, és az internet különböző korlátozásai nemcsak megkerülési módokat generáltak, hanem egy egész titkos hálózatot is, amelybe csak speciális eszközökkel lehet belépni, amelyek elrejtik a felhasználóra vonatkozó információkat. A névtelen hálózat neve Tor, és mindenki számára ingyenesen elérhető.

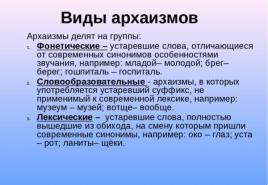

Mi az a Tor

A Tor rövidítés The Onion Router, azaz "Hagyma útválasztó". Ez a név nevetségesnek tűnhet azok számára, akik nem ismerik a hagymairányítás fogalmát. Ez a szabványos számítógépes hálózat segítségével történő névtelen információcsere technológiájára utal. A rendszer működési elve az adatok állandó titkosításán alapul, amikor a szerverről az ügyfélre kerülnek. Az adatok sok hálózati csomóponton haladnak keresztül, ezáltal törlik azokat a nyomokat, amelyek felhasználhatók az információ küldőjének és címzettjének eléréséhez.

A Tornak köszönhetően a felhasználóknak nem kell aggódniuk anonimitásuk miatt az interneten. Lehetőséget kapnak arra, hogy megtekinthessenek minden érdekelt információt, titokban hagyjanak üzeneteket az oldalakon, továbbítsák egymásnak a titkosított privát üzeneteket, és sokkal titkosabban tegyenek mindenkitől. A Tor segítségével könnyedén megkerülheti a webhelyekre vonatkozó összes szolgáltatói korlátozást.

Ahogy el tudod képzelni, a rejtett Tor hálózat webhelyeit senki sem moderálja és nem vizsgálja felül. Nem küldhet panaszt ellenük a tartalommal kapcsolatban, és ha ezt megteszi, akkor az ilyen műveletek nem vezetnek semmire. Ennek megfelelően Torban többek között minden országban tiltott információkat talál. Megdöbbentő, illegális, humanizmustól és értelemtől mentes anyagok és szolgáltatások találhatók a Tor hálózatában. Emiatt kapta a "sötét internet" nevet. A kizárólag Tor hozzáférésre létrehozott webhelyek a .onion domain zónában találhatók. A hagyományos keresőmotorok nem indexelik őket, és csak a névtelen Tor hálózaton keresztül érhetők el.

A Tor hálózaton lévő információkat bármely számítógépen megtekintheti, ehhez azonban azonos nevű böngészőre van szükség, amelyet ingyenesen terjesztenek.

A Tor böngésző használata

A Tor használatának megkezdése meglehetősen egyszerű, le kell töltenie a Tor Browser programot a szokásos böngészőből, és telepítenie kell. A Tor telepítése a következő:

Miután telepítette a Tor böngészőt a számítógépére, azt megfelelően be kell állítani, hogy névtelen hálózaton működjön. Indítsa el a Tor programot a Start Tor Browser.exe parancsikonon keresztül abból a mappából, ahová telepítette. Ezután be kell állítania az elsődleges paramétereket. Ezt automatikusan megteheti, ha a megnyíló ablakban a "Csatlakozás" gombra kattint, de ez a módszer nem mindig működik.

Ha nem tud automatikusan csatlakozni a Tor hálózathoz, akkor válassza ki a "Konfigurálás" elemet, és állítsa be a szükséges paramétereket. A Thor kézi konfigurálásának folyamata is meglehetősen egyszerű, 2 kérdésre kell válaszolnia:

A válaszok kiválasztása után a Tor böngésző ismét megpróbálja elvégezni az automatikus konfigurációt a kapott adatok alapján. Ez eltarthat néhány percig, majd a Tor elindul.

Kérjük, vegye figyelembe: A Tor Browser Firefoxon alapul.

Ahhoz, hogy végre meggyőződhessen arról, hogy a számítógép névtelen hálózaton van, kattintson a "Check Tor Internet Settings" gombra.

Ha megnyílik egy oldal, amely azt mondja, hogy a böngésző Tor -t használ, akkor minden helyesen van konfigurálva, és a program segítségével névtelenül hozzáférhetnek az erőforrásokhoz.

Fontos: A Tor böngészőben megtekintheti azt a láncot, amelyen keresztül a felhasználó anonimitását elérik. Bármelyik oldalon kattintson a címsáv bal oldalán található zöldhagyma ikonra. Megnyílik egy előugró menü, ahol láthatja azt a láncot, amelyen keresztül a kérés átkerül a számítógépről a célszerverre.

A maximális adatvédelem érdekében a Tor 4 szintű biztonságot nyújt. Alapértelmezés szerint a böngésző beállítja a minimumot, de ha szeretné, módosíthatja ezt a paramétert. Ehhez kattintson a zöld hagymára a böngészősáv bal oldalán, és válassza az "Adatvédelmi és biztonsági beállítások" lehetőséget.

Megnyílik egy új ablak, ahol a csúszkával beállíthatja a biztonsági szintet alacsonyról magasra. Az egyes lehetőségek közelében fel van írva, hogy miben különböznek egymástól, és milyen funkciókat kapcsolnak ki. Minél magasabb a biztonsági szint, annál rosszabbul működnek a különböző bővítmények és szolgáltatások a böngészőben, és a webhelyek tartalma megjelenik.

A Tor böngésző alapvető használatához elegendő az alacsony biztonsági szint.

Mik a Tor böngésző hátrányai?

A teljes anonimitás a weben meglehetősen jelentős előny sokak számára, hogy teljesen átváltanak a Tor böngészőre. Ennek ellenére csekély azok száma, akik folyamatosan használják.